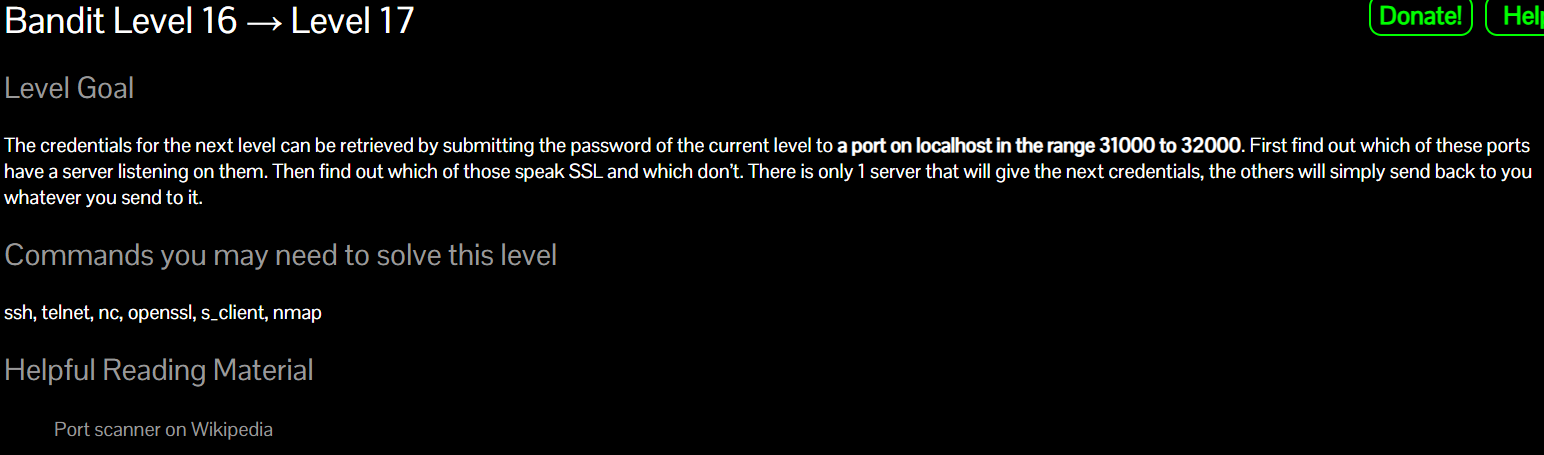

1. 문제

비밀번호를 localhost 31000 ~ 32000 사이 포트 중 하나에 제출하여 검색할 수 있다고 합니다.

2. 명령어

Nmap

호스트 탐색 및 해당 호스트의 서비스, OS, 개방 포트를 식별하는 데 사용

nmap [target] (단일 호스트 스캔)

nmap -p [port number] [target] (포트 스캔)

nmap -p [port range] [target] (여러개의 포트 스캔)

nmap [starting IP]-[ending IP] (네트워크 범위 스캔)

3. 풀이

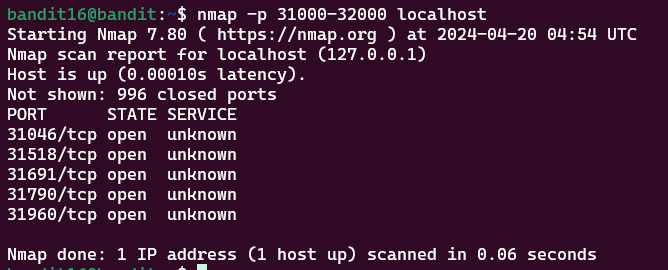

포트 포워딩을 시작해서 열려있는 포트를 찾아봅시다.

현재 5개의 포트가 열려있습니다. 한 개 씩 비밀번호를 날려봅시다.

nmap -p 31000-32000 localhost

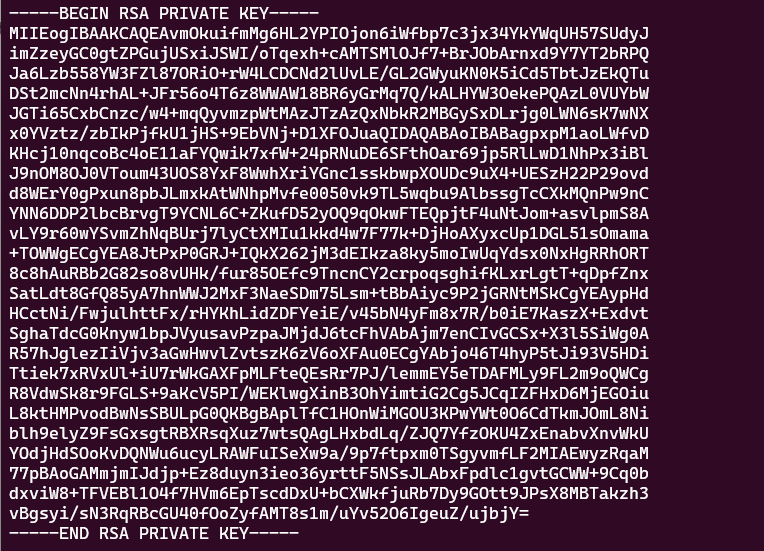

echo "JQttfApK4SeyHwDlI9SXGR50qclOAil1" | openssl s_client -connect localhost:31790 -ign_eof한개 씩 다 날려보다가 31790 포트에서 RSA KEY를 보내주네용

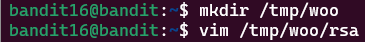

/tmp/ 디렉터리 아래에 디렉터리를 만들고 rsa키를 저장했습니다.

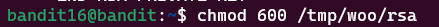

chmod 600으로 접근 권한을 설정하고

ssh 명령어로 접속

bandit17 유저로 접속 성공했습니다.

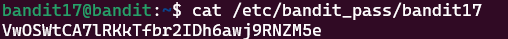

passwd를 읽어 옵시다.

'Wargame > bandit wargame' 카테고리의 다른 글

| Bandit Level 18 -> 19 (0) | 2024.04.30 |

|---|---|

| Bandit Level 17 -> 18 (0) | 2024.04.30 |

| Bandit Level 15 -> 16 (0) | 2024.04.30 |

| Bandit Level 14 -> 15 (0) | 2024.04.30 |

| Bandit Level 13 -> 14 (0) | 2024.04.30 |