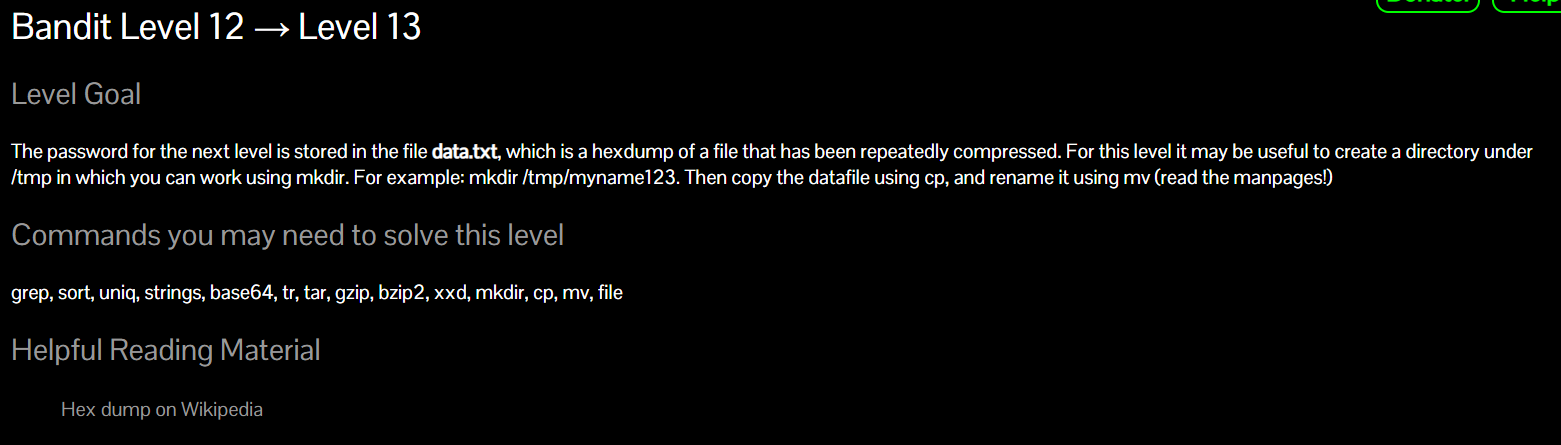

1. 문제

반복적으로 압축된 hexdump 파일의 data.txt 파일에 비밀번호가 저장되어 있습니다.

/tmp 아래에 작업 디렉터리를 만들고 datafile을 복사하고 이름을 변경하라고 한다.

2. 풀이

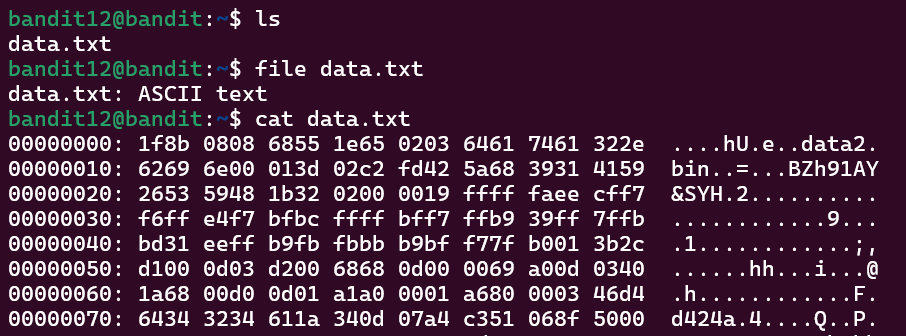

data.txt를 확인해보니 ASCII 문자로 되어있는 hexdump 파일입니다.

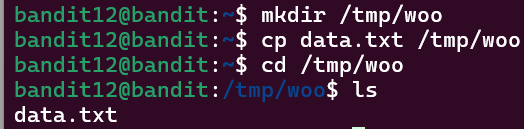

문제의 조언대로 /tmp 아래에 작업 디렉터리를 만들겠습니다.

해당 명령어로 /tmp 아래에 woo 디렉터리를 만들었습니다.

이후 cp 명령어로 해당 파일을 복사했습니다.

mkdir /tmp/woo

cp data.txt /tmp/woo

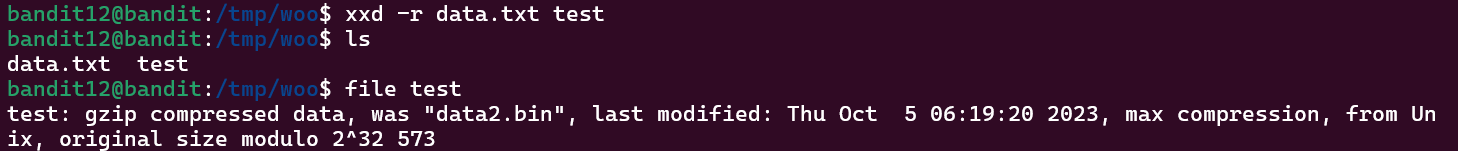

자 이제 hexdump로 되어있는 파일을 다시 원문으로 바꿔봅시다.

xxd 명령어는 읽을 수 없는 데이터를 16진수로 형식의 데이터의 hexdump로 바꿔주거나 다시 복구 시킵니다.

따라서 xxd -r 로 hexdump를 다시 원본으로 만들어 줍니다.

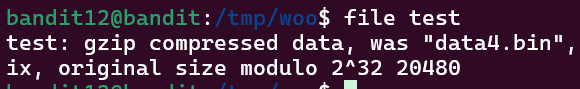

이후 file로 test의 파일 형태를 보니 gzip으로 압축되어 있습니다.

mv 명령어로 test.gz로 확장자를 지정해주고

gunzip으로 압축을 해제

xxd -r data.txt test

mv test test.gz

gunzip test.gz

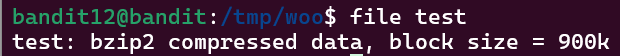

압축 해제된 파일을 확인하니 bzip2으로 압축이 되어있습니다.

중간에 mz2로 실수로 바꿨어요 ㅎㅎ

다시 확장자를 bz2 로 바꾸고 bunzip2로 압축을 해제합니다.

mv test test.bz2

bunzip2 test.bz2

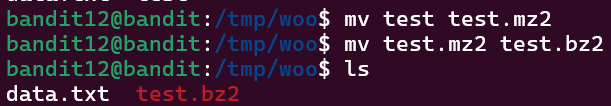

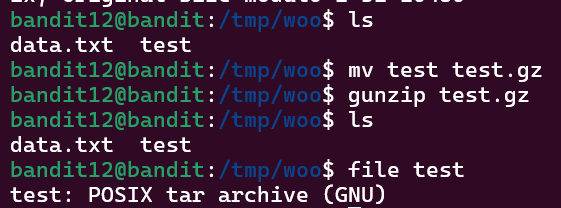

다시 file 명령으로 test를 확인하니 이번에는 다시 gzip으로 압축되어 있습니다.

그렇다면 다시 mv 명령으로 확장자 바꾸고 gunzip 으로 압축을 해제합니다.

mv -> gzip -> file 으로 다시 확인하니 tar으로 되어있습니다.

여기서 주목해야 하는것은 tar archive 입니다.

즉, 여러 파일과 디렉터리를 하나의 아카이브 파일로 묶는것입니다.

tar 명령어로 해당 압축을 해제할 수 있습니다.

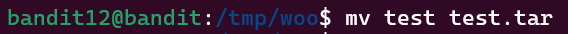

mv test test.tar

tar -xvf test.tar

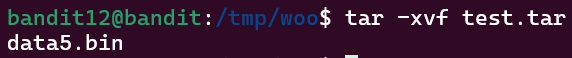

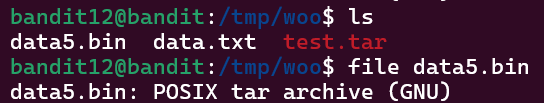

압축해제 하니 bin 파일이 나옵니다.

file로 확인하니 tar로 압축되어 있습니다.

다시 압축을 해제합니다.

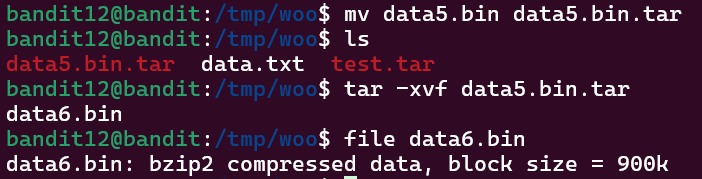

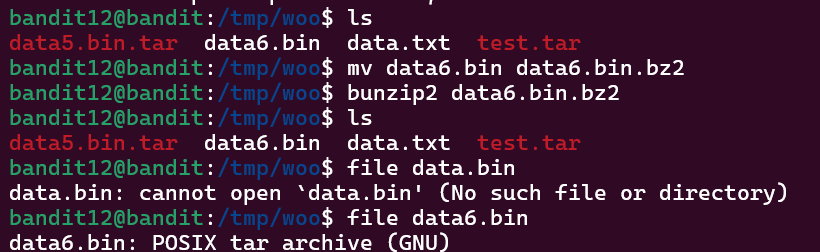

압축을 해제하면 data6.bin이 나오고

이것은 bzip2로 압축이 되어 있습니다.

압축 해제

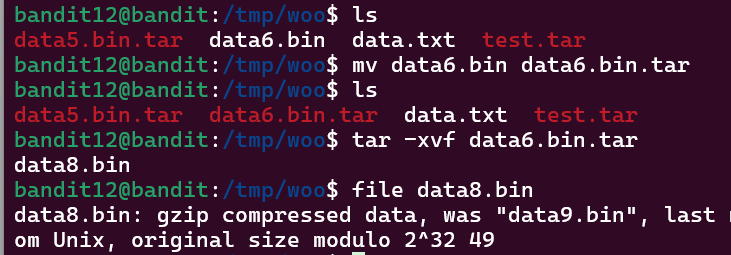

압축을 해제하니 다시 data6.bin이 나오고 해당 파일은 tar로 압축되어있습니다.

또 압축이 gzip으로 되어있습니다.....

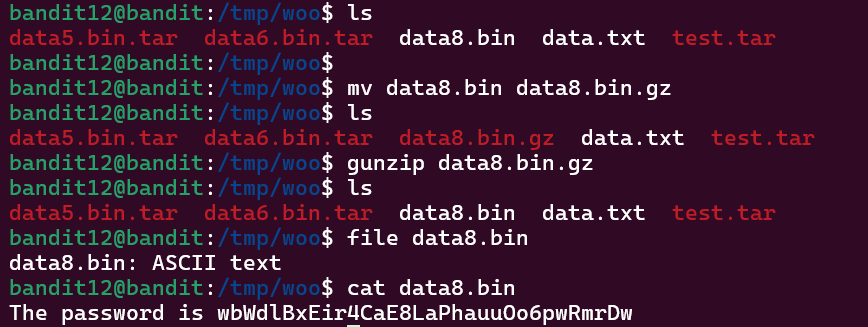

다시 압축 해제....................................

압축을 풀고 data8.bin을 확인하니 ASCII text입니다.

cat으로 읽으면 끝

'Wargame > bandit wargame' 카테고리의 다른 글

| Bandit Level 14 -> 15 (0) | 2024.04.30 |

|---|---|

| Bandit Level 13 -> 14 (0) | 2024.04.30 |

| Bandit Level 11 -> 12 (0) | 2024.04.30 |

| Bandit Level 10 -> 11 (0) | 2024.04.30 |

| Bandit Level 9 -> 10 (0) | 2024.04.30 |